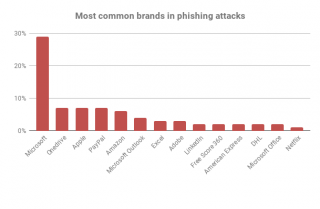

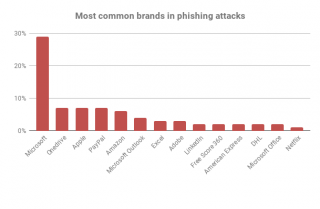

Les attaques de phishing par e-mail ne sont pas nouvelles, mais elles augmentent chaque trimestre, car les cybercriminels encouragent de plus en plus de personnes à divulguer leurs données financières et sensibles à des fins de reporting. usurpation d'identité L'adresse e-mail de l'expéditeur est usurpée pour donner l'impression qu'elle provient d'une source fiable. Selon le rapport sur les menaces par e-mail du fournisseur américain de solutions de sécurité FireEye, Microsoft est la marque la plus contrefaite, représentant près de 30 % des détections. Apple, PayPal et Amazon figurent également sur cette liste, chacun dans une fourchette de 6 à 7 %.

(Crédit image : Future) Les attaquants ne limitent pas leurs activités uniquement au secteur commercial. Les 20 principales marques utilisées dans les attaques de phishing incluent des services personnels tels que Netflix, LinkedIn, Amazon et Free Score 360.

(Crédit image : Future) Les attaquants ne limitent pas leurs activités uniquement au secteur commercial. Les 20 principales marques utilisées dans les attaques de phishing incluent des services personnels tels que Netflix, LinkedIn, Amazon et Free Score 360.

Les marques les plus couramment détectées lors d'attaques de phishing.

Microsoft - 29 %OneDrive - 7 %Pomme - 7%Paypal - 7%Amazone - 6 %Microsoft Outlook - 4 %Excel - 3 %Adobe - 3 %LinkedIn - 2 %Score gratuit 360 - 2%American Express - 2 %DHL - 2 %Microsoft Office - 2 %Netflix - 1 %

Source: FireEye

Le phishing a augmenté, avec une augmentation de 17% au premier trimestre de cette année.

La société de sécurité a enregistré une augmentation de 17% des attaques de phishing au cours des trois premiers mois de cette année par rapport aux trois derniers mois de l'année dernière. FireEye a été le théâtre de nombreuses attaques impliquant des e-mails associés à un compte Microsoft Office 365. Ken Bagnall, vice-président de la sécurité des e-mails de FireEye, a déclaré que les acteurs de la menace faisaient leurs devoirs. "Nous assistons à de nouvelles variantes d'attaques par usurpation d'identité ciblant de nouveaux contacts et services au sein des organisations", a-t-il déclaré. Le rapport indique que les pièces jointes HTML et les pages de phishing sont d'autres mécanismes d'attaque de phishing populaires au premier trimestre, car les pièces jointes HTML ne sont pas hébergées ; Ils peuvent échapper à la détection et apparaître très convaincants. En 2018, FireEye a signalé que les attaques par URL avaient dépassé les attaques par pièce jointe comme moyen de diffusion. L'entreprise a constaté une augmentation de 26 % par trimestre du nombre d'URL malveillantes utilisant HTTPS, ce qui indique que les acteurs malveillants profitent de la perception actuelle des consommateurs selon laquelle HTTPS est une option « plus sûre » à utiliser en ligne. Les pages de phishing qui nécessitent une interaction de l'utilisateur, telles que les boutons Veille, Captcha, Afficher les liens et Graphiques, ainsi que les liens vers des documents malveillants, renforcent l'authenticité apparente de la page.

Cet e-mail ne vient pas de votre PDG

Les attaques de vol d'identité, telles que la fraude au PDG et les e-mails professionnels, ont également montré une augmentation constante au cours du trimestre et la tendance indique une augmentation continue au deuxième trimestre, alors que les acteurs imitent les dirigeants et les cadres pour tromper les employés, leur permettant, par exemple, des transferts. "Le danger est que ces nouvelles cibles ne soient pas préparées ou n'aient pas les connaissances nécessaires pour identifier une attaque... L'organisation ciblée pense qu'elle a payé une facture légitime lorsque la transaction a été effectuée sur un compte bancaire. L'attaquant", a déclaré Bagnall.

(Crédit image : Future) Les attaquants ne limitent pas leurs activités uniquement au secteur commercial. Les 20 principales marques utilisées dans les attaques de phishing incluent des services personnels tels que Netflix, LinkedIn, Amazon et Free Score 360.

(Crédit image : Future) Les attaquants ne limitent pas leurs activités uniquement au secteur commercial. Les 20 principales marques utilisées dans les attaques de phishing incluent des services personnels tels que Netflix, LinkedIn, Amazon et Free Score 360.