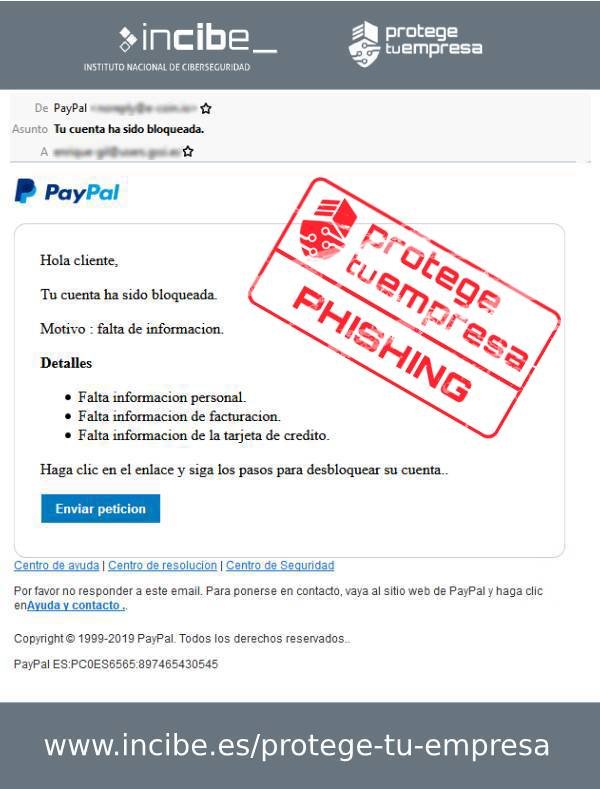

Dans une campagne de phishing récemment découverte, des cybercriminels se font passer pour PayPal (ouvre un nouvel onglet) tout en essayant d'effrayer les victimes pour qu'elles divulguent des informations sensibles.

Les chercheurs en cybersécurité de la société de sécurité des e-mails Avanan ont récemment repéré une nouvelle campagne qui a été relativement réussie dans la mesure où elle ne contient aucun lien.

Le phishing fonctionne généralement en redirigeant les personnes vers des sites Web malveillants via des liens partagés dans un e-mail. Dans cette campagne, cependant, aucun lien n'est présent dans les e-mails, ce qui rend la plupart des solutions de sécurité des e-mails inutiles.

Deux scénarios possibles

Cela commence de la même manière que toutes les autres campagnes : la victime recevra un e-mail, prétendant provenir de PayPal, indiquant qu'elle a acheté pour 500 € de Dogecoin, et si elle souhaite annuler la commande, elle doit appeler le numéro indiqué ci-dessous. .

Bien que nous ne sachions pas ce qui se passerait si une victime appelait ce numéro, il y a deux possibilités. Les attaquants essaient de persuader les victimes de divulguer des informations sensibles (par exemple, les informations de connexion PayPal ou les informations de carte de crédit) ou "d'annuler" la commande Dogecoin en attente et de continuer leur journée.

Dans ce dernier scénario, les attaquants repartent avec le numéro de téléphone de la victime, qui peut ensuite être utilisé pour monter une attaque plus sérieuse.

"Une seule attaque réussie peut en entraîner des dizaines d'autres", ont déclaré les chercheurs.

Les enquêteurs ont découvert que le numéro de téléphone dans l'e-mail se trouve à Hawaï, mais il s'agit très probablement d'un simple numéro de routage et les véritables personnes impliquées dans la menace se trouvent ailleurs.

Les grandes entreprises comme PayPal ou Microsoft sont souvent dupées par des acteurs malveillants qui tentent d'arnaquer les gens. Pour rester en sécurité, il est important de toujours revérifier l'adresse e-mail de l'expéditeur, de s'assurer que l'e-mail ne contient pas de fautes de frappe ou d'orthographe suspectes, et de ne pas cliquer sur des liens ou de télécharger des pièces jointes.

Les pièces jointes sont très probablement des virus (s'ouvre dans un nouvel onglet) ou d'autres formes de logiciels malveillants (s'ouvre dans un nouvel onglet).

La plupart des grandes entreprises ont un support client de messagerie instantanée ainsi que des comptes de médias sociaux, qui peuvent être utilisés pour vérifier si elles ont effectivement envoyé l'e-mail ou non.

Via : Tom's Guide (s'ouvre dans un nouvel onglet)